Bijdrage ingezonden door Michaël De Vroey, Baker & McKenzie.

Michaël De Vroey - Het recht van de verweerder in een stakingsprocedure

We hebben in een aantal recente beslissingen kunnen vaststellen dat de stakingsrechter te Brussel herhaaldelijk voorlopige inbreukverboden uitspreekt op grond van artikel 19, lid 3 Ger.W., in afwachting van een beslissing ten gronde (zie onder meer Voorz. NL Rechtbank van KH Brussel 11 mei 2017, IEFbe 2180; IEF 16804 (Fatboy the Original tegen Makro en Belgocamp) en Rechtbank van Koophandel Brussel 14 september 2016, IEFbe 1971 (BBraun Becton Dickinson)). Dit maakt het de IE-rechtenhouder wel heel gemakkelijk die op die manier een (weliswaar voorlopig maar even reëel) stakingsbevel bekomt op straffe van dwangsommen, op basis van een laagdrempelige prima facie beoordeling en zonder vereiste van urgentie. De stakingsrechter van zijn kant bespaart zich - minstens voorlopig - een diepgaande beoordeling ten gronde.

Gerecht EU: Verwarringsgevaar geen vereiste voor artikel 8 lid 5

Gerecht EU 3 mei 2017, IEF 16820; IEFbe 2188; zaak T‑681/15 (Environmental Manufacturing/EUIPO - Wolf) Verwateringsgevaar. Gevaar voor free-riding. Voor het vergelijken van de tekens moet naast de visuele, auditieve en begripsmatige aspecten gekeken worden naar de totaalindruk. Visueel zijn de tekens redelijk gelijk, auditief is er geen vergelijking mogelijk en begripsmatig zijn ze ook redelijk gelijk. Verder is er sprake van een kans op verwarringsgevaar. In voorgaande beschikkingen zijn alleen de litigieuze tekens onderzocht in het licht van artikel 8 lid 5. Het verwarringsgevaar ex artikel 8 lid 1 sub b is niet onderzocht en er zal niet verder op in worden gegaan. In voorgaande beschikkingen [IEF 14639, IEF 13223 en IEF 11342] werd alleen het probleem van verwatering en free-riding aangehaald. In die context is er geen onderzoek nodig naar het verwarringsgevaar, aangezien het bestaan van een gelijkenis tussen de betrokken tekens voldoende is. Het verzoek tot schending wordt daarom ongegrond worden verklaard. Het beroep wordt in zijn geheel afgewezen.

Uitspraak ingezonden door Tim Robrechts en Carl De Meyer, Hoyng Rokh Monegier.

Ook in België geen auteursrechtinbreuk tankpas

Hof van Beroep te Brussel 23 mei 2017, IEFbe 2190; zaak 2013/AR/761 (Diplomatic Card S&B tegen Forax N.V.) Tankpas. Auteursrecht. Onrechtmatige mededinging. Deze uitspraak is de Belgische tegenhanger van een arrest van het Hof Den Haag [IEF 15663]. Diplomatic Card vordert een verbod voor Forax om inbreuk te maken op hun op intellectuele eigendomsrechten. Deze vordering wordt afgewezen. Het hof legt Diplomatic Card een verbod op om Forax te beschuldigen van inbreuk op intellectuele eigendomsrechten op straffe van een dwangsom van €10.000 per inbreuk.

Prejudiciële vraag: Is een natuurlijke persoon die acht tweedehands-advertenties heeft geplaatst een handelaar?

Prejudiciële vragen gesteld aan HvJ EU 16 februari 2017, IEFbe 2187; IT 2291; RB 2870; C-105/17 (OLX verkoop Longines horloge) Consumentenbescherming. Oneerlijke handelspraktijken. Bij de Commissie voor consumentenbescherming (verweerster) is een klacht ingediend over levering van een tweedehands ‘longines’-horloge dat via een website van een aanbieder was gekocht onder de voorwaarden van verkoop op afstand. Het product wordt 20-10-2014 door een koerier afgeleverd met gegevens van de aanbieder (= verzoekster). De klant is niet tevreden met het product omdat het niet de eigenschappen bezit die op de website worden vermeld, waarna hij verzoekster belt om de overeenkomst te ontbinden. Daartoe is verzoekster echter niet bereid. Verweerster start een onderzoek en komt via de koeriersdienst en de exploitant van de website uit bij verzoekster. Zij blijkt acht advertenties op de website te hebben geplaatst voor verschillende producten (iPhones, een BMW, Turkse tegels). In geen van de advertenties worden gegevens van de aanbieder genoemd, noch de prijs, leveringsvoorwaarden, garanties en termijnen voor uitoefening van consumentenrechten. Verweerster besluit daarop 27-02-2015 tot vaststelling van een bestuursrechtelijke overtreding op grond van de BUL consumentenbeschermingswet, waartegen verzoekster 17-03-2015 bezwaar maakt omdat zij meent niet als handelaar in de zin van die wet te kunnen worden aangemerkt. Dit wordt afgewezen en verzoekster krijgt een boete. Zij vecht die aan bij de Rb Varna die vaststelt dat verzoekster niet de hoedanigheid van ‘handelaar’ in de zin van de uitvoeringsbepalingen van de wet heeft, en evenmin in de zin van RL 2005/29. Het boetebesluit wordt 22-03-2016 vernietigd. Verweerster gaat in cassatieberoep bij de verwijzende rechter.

Prejudiciële vraag over auteursrechtinbreuk filesharing bij meerdere gezinsleden

Prejudiciële vragen gesteld aan HvJ EU 17 maart 2017, IEF 16818; IEFbe 2186; C-149/17 (Audioboek Dan Brown) Auteursrecht. Informatiemaatschappij. Verzoekster is houdster van de rechten die zijn verleend aan de producent van het fonogram betreffende de audioversie van het auteursrechtelijk beschermde werk “Het verloren symbool” van de auteur Dan Brown. Verweerder is de houder van de litigieuze internetaansluiting waarmee dit luisterboek op 08-05- 2010 voor downloaden is aangeboden aan een onbeperkt aantal gebruikers van internetsites voor filesharing. Verzoekster heeft verweerder 28-10-2010 vergeefs gesommeerd de inbreuk te staken, waarna zij van verweerder als houder van het IP-adres een schadevergoeding heeft geëist. Verweerder stelt dat zijn internetadres voldoende is beveiligd; hij betwist de inbreuk op het auteursrecht en geeft aan dat zijn in hetzelfde huis wonende ouders, die naast hem toegang tot de internetaansluiting hebben, de litigieuze data niet hebben gedownload. Op het bewuste tijdstip waren alle computers in huis uitgeschakeld. Deze lezing is door de ouders bevestigd. Verzoekster stelt een schadevergoedingsactie in bij de Rb München maar die wordt afgewezen op de grond dat er niet van kan worden uitgegaan dat verweerder de beweerde inbreuk heeft begaan en dat de ouders de feiten niet kunnen hebben gepleegd. Verzoekster gaat in beroep bij de verwijzende rechter.

Prejudiciële vragen over verantwoordelijkheid van zoekmachines en de verwerking van persoonsgegevens

Prejudiciële vragen gesteld aan HvJ EU 24 februari 2017, IT 2290; IEFbe 2185; C-136/17 (X tegen CNIL) Bescherming persoonsgegevens. Recht op verwijdering koppelingen. De vier verzoekers hebben alle vier bij Google aangeklopt met verzoeken om verwijdering van ongewenste koppelingen van hun namen aan bijvoorbeeld filmpjes op YouTube of krantenartikelen. Als Google weigert wenden zij zich tot de FRA gegevensbeschermingsAut (CNIL) om Google tot actie te dwingen, maar CNIL sluit de klachten zonder actie te ondernemen af. Verzoekers starten daarop een procedure wegens bevoegdheidsoverschrijding. De verwijzende FRA rechter (Raad van State) stelt vast dat de FRA regelgeving (oorspronkelijke wet van 1978) de omzetting bevat van RL 95/46. Het HvJEU heeft in zijn arrest C-131/12 bepaald in welke gevallen informatie uit zoekmachines als ‘verwerking van persoonsgegevens’ moet worden gekwalificeerd. In de FRA wet is opgenomen dat de wet van toepassing is op verwerking van gegevens waarvan de verantwoordelijke op FRA grondgebied is gevestigd [in welke (rechts)vorm dan ook]. Google heeft een dochter in FRA en valt dus onder de werkingssfeer van de FRA wet. Er is ook een bepaling in de wet opgenomen betreffende het ‘recht op het laten verwijderen van koppelingen’ indien aan de voorwaarden daartoe is voldaan. In dat geval is de exploitant van de zoekmachine verplicht tot verwijdering over te gaan. In de punten 10 – 13 zet de rechter nader uiteen om welke te verwijderen koppelingen het in de vier zaken gaat. Hij citeert nogmaals uit arrest C-131/12 waarin het HvJEU voor recht verklaarde dat exploitanten aan de vereisten van RL 95/46 moeten voldoen opdat de daarin vervatte waarborgen hun volle werking kunnen krijgen en een doelmatige en volledige bescherming van betrokkenen, vooral wat betreft eerbieding privéleven, tot stand kunnen brengen en ziet daarin een uitlegprobleem van de RL. Deze vraag (en vervolgvragen) legt hij voor aan het HvJEU:

Uitspraak ingezonden door Josine van den Berg, Antoon Quaedvlieg, Sven Klos, Allard Ringnalda, Klos c.s. en Syb Terpstra, Tobias Cohen Jehoram, De Brauw Blackstone Westbroek.

Vragen aan HvJ EU over de auteursrechtelijk bescherming van smaak en wat de eisende partij dient te stellen

Hof Arnhem-Leeuwarden 23 mei 2017, IEF 16815; IEFbe 2184; ECLI:NL:GHARL:2017:6698; C-310/17 (Levola tegen Smilde) Auteursrecht op smaak. Levola stelt dat het product 'Witte Wievenkaas' en auteursrechtelijke verveelvoudiging vormt van de smaak van haar 'Heks'nkaas'. De rechtbank [IEF 15013] heeft de vraag of smaak van een voedingsmiddel auteursrechtelijk beschermd kan worden in het midden gelaten omdat Levola had nagelaten de elementen van de smaak leiden tot bescherming van het EOK/PS. Minbuza. Het Hof stelt hiertoe prejudiciële vragen:

1.(a) Verzet het Unierecht zich ertegen dat de smaak van een voedingsmiddel - als eigen intellectuele schepping van de maker - auteursrechtelijk beschermd wordt?

In het bijzonder:

Vraag aan HvJ EU: Is met toestemming plaatsen op openbare website beschikbaarstelling voor het publiek, wanneer het werk op een server wordt gekopieerd en van daaruit op website wordt geüpload?

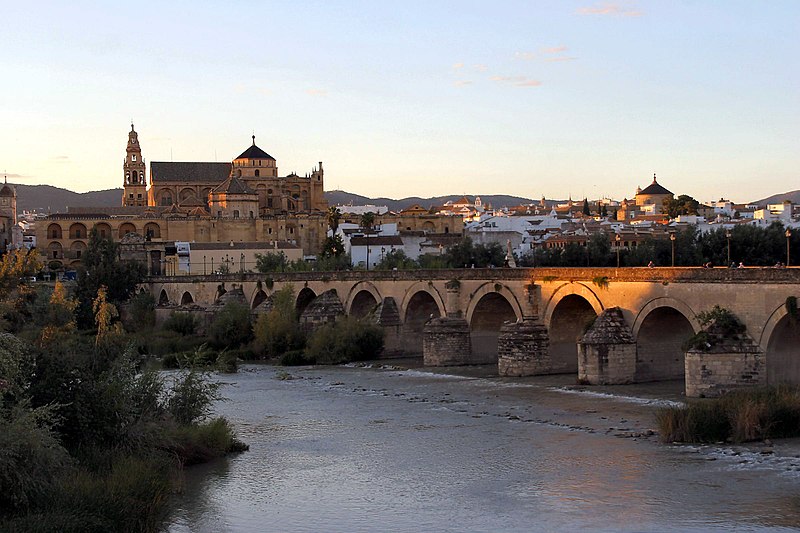

Prej. vragen aan HvJ EU 23 februari 2017, IEF 16813; IT 2289; IEFbe 2183; C-161/17 (Land Nordrhein-Westfalen tegen Dirk Renckhoff) Auteursrecht. Via Minbuza: Verzoeker is beroepsfotograaf. Verweerder is de deelstaat Nordrhein-Westfalen als zijnde belast met onderwijsinspectie. Het gaat om een foto van verzoeker van de stad Cordoba die een scholiere van een school die onder verantwoordelijkheid van verweerder valt (als onderwijsinspectie) bij een in het Spaans gesteld werkstuk op de website van de school heeft geplaatst. Onder de foto staat een verwijzing naar de website waaraan verzoeker de foto voor gebruik (‘eenvoudig gebruiksrecht’) heeft afgestaan. Hij stelt dat de school zijn auteursrechtelijk reproductierecht en het recht op beschikbaarstelling voor het publiek heeft geschonden. Hij eist een verbod op het vertonen van de foto en een schadevergoeding. Verzoeker wordt in eerste twee instanties in het gelijk gesteld. De appelrechter oordeelt dat de foto valt onder auteursrechtelijke bescherming van de DUI auteurswet en dat verzoeker recht heeft op bescherming van naburige rechten. Door plaatsing op de website van de school had verzoeker niet meer de uitsluitende zeggenschap over beschikbaarstelling van zijn foto voor het publiek. Hij stelt vast dat de leerkracht Spaans aansprakelijk is omdat zij de in het kader van haar onderwijsactiviteiten op haar rustende toezicht- en controleverplichtingen niet is nagekomen.

Conclusie AG: Toevoeging Charlotte aan de term Port doet op ernstige wijze afbreuk aan de BOB Porto/Port

Conclusie AG HvJ EU 18 mei 2017, IEF 16809; IEFbe 2182; ECLI:EU:C:2017:394 ; C‑56/16 P (EUIPO tegen Instituto dos Vinhos do Douro e do Porto) Geografische aanduidingen. Woordmerk ‚Port Charlotte’. Mogelijkheid van erkenning van een aanvullend niveau van bescherming door het nationale recht. BOB voor wijn en een Uniemerk dat volgens de houders van de BOB op ongerechtvaardigde wijze gebruik heeft gemaakt van de kenmerkende geografische naam van de BOB Porto/Port. Het EUIPO heeft eerst het onderscheidende teken „Port Charlotte” ingeschreven als Uniemerk ter aanduiding van whisky, en wijst de door het IVDP ingestelde vordering tot nietigverklaring af. Gerecht EU wijst het beroep van IVDP gedeeltelijk toe; de hogere voorziening geeft blijk van een onjuiste opvatting dat, a) volgens EUIPO, BOB's bescherming ook door nationaal recht wordt geregeld en, b) volgens IVDP, bevestiging dat het merk PORT CHARLOTTE verenigbaar is met BOB Porto/Port. Conclusie AG: vernietig de beslissingen.

Uitvoeringsverordening en gedelegeerde Verordening bij de EUMVo

FR ci-dessous. De nieuwe Uitvoerings- en de gedelegeerde verordening van de Uniemerkverordening zijn inmiddels door de Commissie goedgekeurd en kunnen hier geraadpleegd worden: uitvoeringsverordening en gedelegeerde verordening (de documenten worden pas officieel gepubliceerd en in werking treden indien het Europees Parlement en de Raad geen bezwaren uiten binnen de wettelijk voorziene termijn).

Le nouveau Règlement d’exécution et le Règlement délégué du Règlement sur la marque de l’Union européenne ont entretemps été approuvés par la Commission. Pour consulter ces documents cliquez sur ces liens: règlement d’exécution en règlement délégué (les textes ne seront officiellement publiés et n’entreront en vigueur que si le Parlement européen et le Conseil ne font pas valoir des objections dans le délai légal prévu).